مخزن مقالات آموزشی و علمی زمین هاست

آموزش گام به گام راه اندازی و ساخت سرور ماینکرفت با VPS

ماینکرفت یکی از محبوبترین گیمهای دنیا است که با 140 میلیون کاربر فعال، جایگاه خاصی در صنعت گیمینگ دارد. ماینکرفت به دلایل زیادی محبوبیت دارد، اما شاید مهمترین دلیل آن این است که این بازی به شما اجازه میدهد در...

Read More

چطور متوجه باز نشدن سایتمان برای کاربران ایرانی شویم؟

یکی از بزرگترین کابوسهای صاحبان سایتها این است که سایتشان برای کاربران باز نشود، بازدید ها کاهش پیدا کند و در نتیجه فروششان را از دست بدهند. درست مثل این که فروشگاهی فیزیکی در محلی پر رفت و آمد با...

Read More

لیست mirrorهای ارائه شده توسط سایتهای ایرانی

در دنیای توزیعهای لینوکسی و توسعه نرمافزارهای متنباز، Mirrorها نقش مهمی در تسهیل دانلود بستههای نرمافزاری ایفا میکنند. Mirror در واقع نسخهای کپیشده از یک مخزن نرمافزاری اصلی است که در نقاط مختلف جهان مستقر میشود تا کاربران بتوانند بستههای...

Read More

معایب راه اندازی اتاق سرور در سازمان و مزایای استفاده از سرورهای موجود در دیتاسنتر

سرورها بزرگترین داراییهای سازمان محسوب میشوند. از این رو بسیاری از مشاغل فعال در حیطه فناوری اطلاعات و تجارت آنلاین سعی دارند هر چه سریعتر درون سازمان یک اتاق سرور راه اندازی کنند. اما چرا نباید از رک و سرور...

Read More

MongoDB چیست و چه کاربرد هایی دارد؟ آموزش نصب MongoDB

با توجه به اهمیت روزافزون مدیریت دادهها در دنیای دیجیتال، ابزارهایی مانند MongoDB به یکی از محبوبترین گزینهها برای توسعهدهندگان و کسبوکارها تبدیل شدهاند. در این راهنما، همهچیز درباره MongoDB، مزایای آن، کاربردها و مراحل نصب آن روی سیستمعاملهای مختلف...

Read More

ارور 503 چیست؟دلایل بروز خطای 503 و نحوه رفع آن

در دنیای امروز که حضور آنلاین برای هر کسب و کاری حیاتی شده است، تجربه کاربری روان و بدون اختلال از اهمیت بالایی برخوردار است. اما گاهی اوقات کاربران هنگام بازدید از یک سایت، به جای محتوای مورد انتظار با...

Read More

وب سرور لایت اسپید (LiteSpeed) چیست؟ ویژگی ها، مزایا، معایب و کاربرد ها

لایت اسپید یا LiteSpeed Web Server (LSWS) یک وب سرور اختصاصی و سبک است که به سرعت و مقیاس پذیری بالا شناخته می شود. این وب سرور محبوب توانایی بالایی در حفظ امنیت سرور دارد و می تواند از حملات...

Read More

آموزش نصب پایتون در سرور مجازی لینوکس و ویندوز

پایتون یک زبان برنامهنویسی سطح بالا، شیءگرا و قدرتمند است که در حوزههای متعددی کاربرد دارد. این زبان با قابلیتهای برجستهای که ارائه میدهد، دنیای برنامهنویسی را متحول کرده است. کاربران میتوانند با نصب پایتون در سرور مجازی (VPS) از...

Read More

ویندوز سرور چیست؟ آموزش نصب ویندوز سرور

ویندوز سرور یکی از سیستمعاملهای محبوب و پرکاربرد در دنیای فناوری اطلاعات است که توسط شرکت مایکروسافت توسعه یافته است. این سیستمعامل برای استفاده در سرورها طراحی شده و امکانات ویژهای را برای مدیریت شبکهها، ذخیرهسازی دادهها و اجرای برنامههای...

Read More

خطا 401 چیست؟ چرا این خطا به وجود می آید؟ چگونه آن را رفع کنیم؟

شاید شما هم تاکنون هنگام کار با وب سایتی با خطا 401 Unauthorized مواجه شده باشید. ارور 401 نشان می دهد که در تایید احراز هویت شما مشکلی وجود دارد. اما قبل از اینکه عصبانی یا مضطرب شوید، می خواهیم به...

Read More

اسکن پورت (Port Scanning) چیست؟ ابزارهای پورت اسکنر رایگان

در شبکههای کامپیوتری، پورتها مثل پلاک ماشینها عمل میکنند! هر پورت یک عدد منحصربهفرد است که نوع سرویسهای شبکه را مشخص میکند، ماهیت ترافیک ارسالی را شناسایی مینماید و درگاه ارتباطی هر برنامه را تعریف میکند. در واقع کامپیوترها از...

Read More

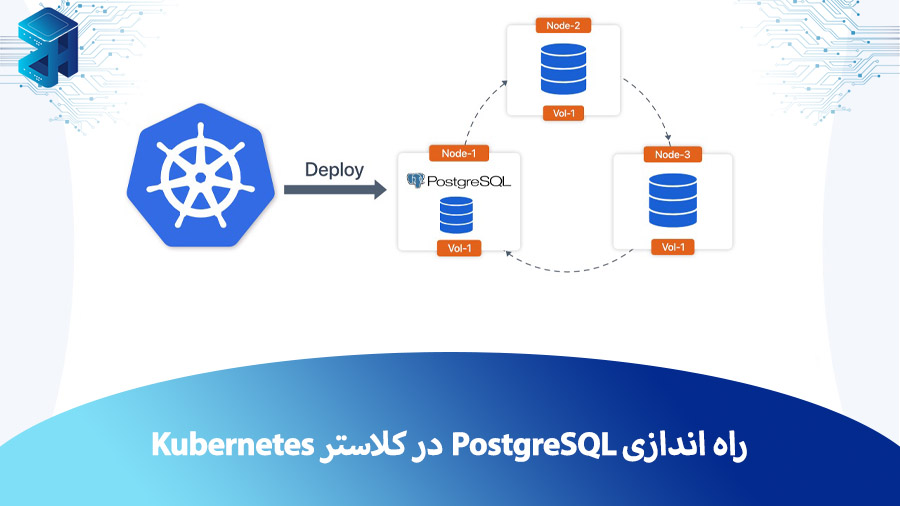

آموزش نصب و راه اندازی PostgreSQL در کلاستر Kubernetes

نصب و راه اندازی پایگاه داده PostgreSQL در کلاستر Kubernetes به روشی محبوب برای مدیریت خودکار پایگاه داده ها به صورت مقیاسپذیر، منعطف و پویا تبدیل شده است. Kubernetes با قابلیتهای ارکستراسیون کانتینر، یک چارچوب قدرتمند برای استقرار و مدیریت...

Read More